Дешифратор WannaCry создан, но не всё так просто

Опубликовал: FIELD LINE, 23-05-2017, 17:42, В мире / Технологии / Софт, 7 388, 0

Чтобы уберечься от вируса-вымогателя WannaCry, нужно не так уж много — установить необходимые обновления для Windows (или специальный патч для систем, которые более не поддерживаются) и соблюдать простые правила безопасности в Сети.

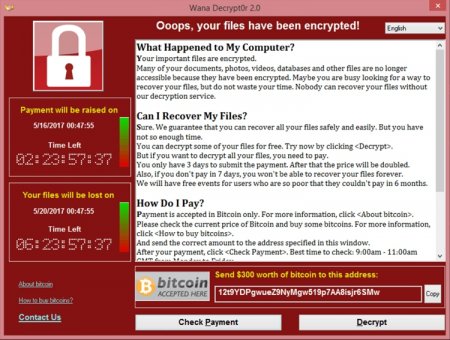

Однако что делать, если компьютер уже пострадал от вредоносной программы, и файлы на нём оказались зашифрованы, а их резервных копий нет? Платить киберпреступникам эксперты по безопасности категорически не советуют — во-первых, эти действия будут только поощрять злоумышленников; во-вторых, нет никакой гарантии, что таким способом можно действительно вернуть доступ к информации, и перечисленная сумма (а это не менее $300) не окажется потраченной зря. Впрочем, на сегодняшний день уже существуют программы, которые позволяют дешифровать закодированные вирусом данные без уплаты выкупа. Одна из них называется WannaKey, но работает она только под Windows XP. Французский исследователь Бенджамин Делпи (Benjamin Delpy) создал на её базе собственный инструмент, который называется WannaKiwi https://github.com/gentilkiwi/wanakiwi/releases и подходит не только для Windows XP, но также и для Windows Server 2003 и Windows 7. Кроме того, теоретически приложение должно работать на Windows Vista, 2008 и 2008 R2.

Принцип, по которому действует WannaKiwi, аналогичен алгоритму WannaKey. Он основан на том, что после активации вредоносной программы простые числа ключа шифрования сохраняются в компьютере, и WannaKiwi может их найти и по ним восстановить сам ключ. Однако, чтобы это сработало, необходимо применить WannaKiwi как можно скорее после заражения, и при этом не перезагружать компьютер. Если данные условия не будут соблюдены, то необходимые для «реконструкции» ключа компоненты, скорее всего, окажутся перезаписаны, и утилита Бенджамина Делпи окажется бессильна.

Впрочем, пока борцы за компьютерную безопасность искали «лекарство» от WannaCry, вирусописатели также не сидели сложа руки. На днях исследователи обнаружили новый «штамм» вредоноса, который использует тот же механизм распространения, что и пресловутый WannaCry, наделавший немало шума больше недели тому назад. Ему дали название EternalRocks, и он также основан на эксплойте EternalBlue, созданным Агентством национальной безопасности США, но попавшим в руки хакеров. При этом EternalRocks использует ещё шесть инструментов, в том числе EternalChampion, EternalRomance и DoublePulsar. Как утверждают источники, все они также были разработаны в АНБ, и благодаря ним новый вирус сможет распространяться быстрее и поражать большее количество компьютеров. Правда, пока найденные образцы не представляют какой-либо угрозы, так как не содержат в своём коде деструктивных элементов, таких как, к примеру, шифровальщик файлов. Однако это не значит, что впоследствии злоумышленники не смогут удалённо запустить данные механизмы на заражённых машинах.