Эволюция систем безопасности Tesla привела к тому, что автовладельцу нет нужды постоянно носить при себе ключ от машины, при необходимости его можно заменить не только карточкой, но и смартфоном. «Электронный ключ» также можно передавать и другим людям. Все эти удобства цивилизации имеют обратную сторону медали — уязвимость в протоколе Bluetooth LE позволяет злоумышленникам проникать в салон электромобилей и угонять их.

Уязвимость нулевого дня RemotePotato0, которая затрагивает все актуальные версии операционной системы Windows и может использоваться злоумышленниками для повышения уровня привилегий в системе, получила неофициальное исправление. Это не первый неофициальный патч для решения упомянутой проблемы, но исправление от Microsoft, похоже, так и не увидит свет.

Участники хакерской группировки FIN7 использовали почту США для отправки USB-накопителей с вредоносным программным обеспечением сотрудникам американских компаний, в том числе из оборонной и транспортной отраслей. Злоумышленники рассчитывают на доверчивость людей и то, что они будут использовать полученные в качестве подарка накопители на рабочих местах.

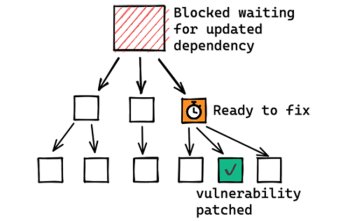

После обнаружения первой уязвимости в библиотеке Apache Log4j (CVE-2021-44228, более известна как Log4Shell) команда Google Open Source Insights провела обследование всех пакетов Java в центральном репозитории Maven с целью «определения масштаба проблемы в экосистеме JVM с открытым исходным кодом». По оценкам исследователей, могут пройти годы, прежде чем уязвимость будет полностью устранена в экосистеме Java.

Специализирующаяся на вопросах кибербезопасности компания Elastic Security обнаружила массовую атаку вредоносного ПО, в которой используется сертификат подписи и другие методы, позволяющие ему оставаться незамеченным для антивирусов.

В этом месяце исследователи в сфере информационной безопасности обнаружили опасную уязвимость Java (Log4Shell), эксплуатация которой позволяет злоумышленникам получить контроль над устройством жертвы. Проблемная библиотека Log4j используется для ведения логов и распространяется вместе с Apache Logging Project, а значит, потенциально уязвимыми являются миллионы устройств по всему миру. Теперь же стало известно, какие программные продукты Intel, NVIDIA и Microsoft затрагивает проблема.

Участники проекта Google Project Zero, работающие в сфере информационной безопасности, совместно с коллегами из Apple Security Engineering and Architecture подробно изучили сложный эксплойт FORCEDENTRY, который разработан израильской компанией NSO Group и предназначен для взлома устройств на базе iOS. Результаты проделанной работы были недавно опубликованы в официальном блоге проекта.

Ранее в этом месяце стало известно о наличии опасной уязвимости Log4Shell в библиотеке Log4j, распространяемой вместе с Apache Logging Project. Эксплуатация уязвимости позволяет злоумышленникам получить доступ практически к любому сервису. Серьёзность проблемы вынудила компании по всему миру, в том числе в России, провести внеплановые работы по её устранению, но, даже это вряд ли помогло полностью защититься от хакеров.

Компании AMD и Intel опубликовали информацию по выявленным в своих продуктах уязвимостям. AMD добавила в базу 50 CVE-записей (Common Vulnerabilities and Exposures), 23 из которых помечены как имеющие «высокий» рейтинг — от 7,0 до 8,9. В случае с Intel их оказалось 25, однако ситуация несколько осложняется тем, что компания использует собственную номенклатуру уязвимостей.

AMD обнародовала подробности об уязвимости чипсета, которая позволяла считывать и сохранять некоторые типы страниц памяти в Windows. В результате злоумышленник получал возможность красть пароли или осуществлять атаки других типов, в том числе в обход стандартных средств защиты.

Эксперты по безопасности обнаружили вредоносное ПО, работающее в среде Windows Subsystem for Linux (WSL). Бинарный файл под Linux пытается атаковать Windows и загрузить дополнительные программные модули.

В операционной системе BlackBerry QNX обнаружилась уязвимость, позволяющая злоумышленникам получать контроль над различным оборудованием, включая бортовые системы автомобилей и медицинские приборы.

На проходившей на этой неделе в США конференции по информационной безопасности Black Hat исследователи Войцех Рагула (Wojciech Ragula) из SecureRing и Чаба Фитцл (Csaba Fitzl) из Offensive Security показали, что приложения для macOS могут переопределять разрешения, выданные ОС или пользователем. Эксплуатация нескольких уязвимостей и использование ошибок конфигурации позволили им обойти систему защиты конфиденциальности Apple Transparency Consent and Control (TCC).

Компания Qualys обнаружила ряд проблем с ядром Linux и системным менеджером systemd. Как оказалось, там есть две уязвимости, которые позволяют пользователю повысить привилегии до root и выполнить произвольный код, а также привести к краху системы. Для этого используются манипуляции с каталогами.

Исследователь проблем кибербезопасности из компании IOActive Жозеп Родригес (Josep Rodriquez) предупредил, что устройства для считывания NFC-чипов во многих современных банкоматах и платёжных терминалах уязвимы к атакам, часто — с помощью обычного смартфона.

Российская вакцина от COVID-19 вам кажется безопасной?

Облако тегов

android apple bitcoin chrome covid-19 facebook google intel iphone microsoft steam telegram valve whatsapp windows windows 10 youtube биткоин блокировка ресурсов вконтакте жизнь в россии искусственный интеллект ковид коронавирус криптовалюта майкрософт неудачи пандемия приколы роскомнадзор россия россия без интернета смешное телеграм утечка данных уязвимости уязвимость фейлы хакерство хакеры

Игровые сервера

c400.ru

c400.ru - развлекательно юмористический портал

Год основания 2006, а может и раньше...

Год основания 2006, а может и раньше...