Пользователям Android угрожает опасный шифратор с функцией блокировки устройства

Опубликовал: FIELD LINE, 16-10-2017, 02:14, Mobile, 5 808, 0

Компания ESET предупреждает о появлении опасной вредоносной программы, атакующей владельцев мобильных устройств под управлением операционной системы Android.

Обнаруженный зловред получил имя DoubleLocker: это шифровальщик, вымогающий деньги у пользователей смартфонов и планшетов. В основу программы положен один из мобильных банковских троянов, но функции сбора персональных данных жертв не предусмотрены.

Вместо кражи банковской информации DoubleLocker пытается вынудить владельцев Android-устройств заплатить деньги за восстановление доступа к гаджету и данным. Дело в том, что после проникновения на смартфон или планшет зловред изменяет PIN-код на произвольный, а также шифрует найденные файлы. Такое сочетание функций в экосистеме Android, как отмечает ESET, наблюдается впервые.

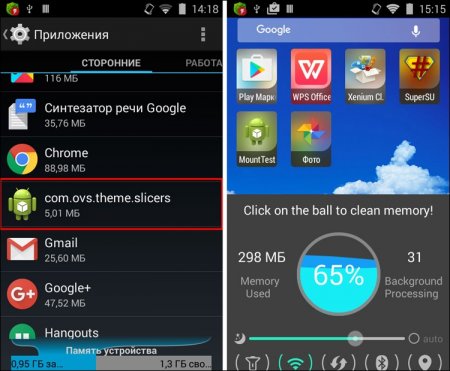

Вымогатель распространяется преимущественно под видом Adobe Flash Player через скомпрометированные сайты. После запуска зловред предлагает активировать вредоносную службу специальных возможностей под названием Google Play Service. Получив необходимые для работы разрешения, DoubleLocker активирует права администратора.

Путём изменения PIN-кода зловред препятствует использованию устройства. В качестве нового PIN задаётся случайное значение, причём код не хранится на устройстве и не отправляется куда-либо вовне, поэтому пользователь или специалист по безопасности не сможет его восстановить. Зато после получения выкупа злоумышленник может удалённо сбросить PIN и разблокировать гаджет.

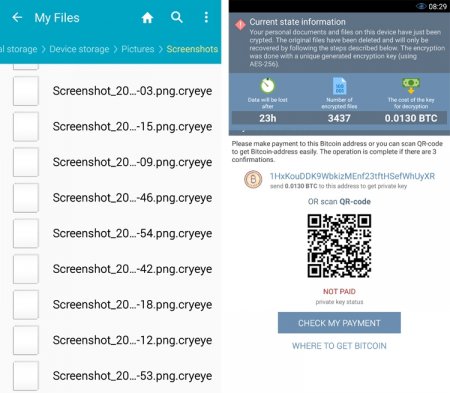

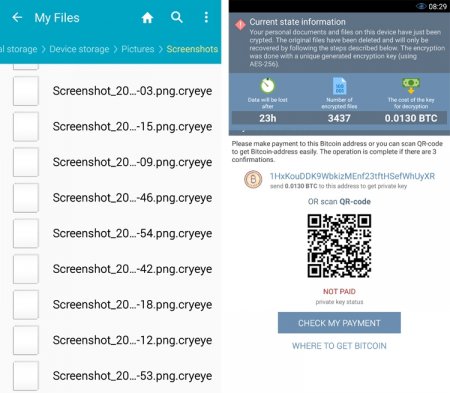

DoubleLocker шифрует все файлы в основном хранилище устройства, используя алгоритм AES. При этом закодированные файлы получают расширение .cryeye. Сумма выкупа составляет 0,013 биткоина (около 4000 рублей), в сообщении подчёркивается, что оплата должна быть произведена в течение 24 часов. Если выкуп не перечислить, данные останутся зашифрованными, но удалены не будут.

Обнаруженный зловред получил имя DoubleLocker: это шифровальщик, вымогающий деньги у пользователей смартфонов и планшетов. В основу программы положен один из мобильных банковских троянов, но функции сбора персональных данных жертв не предусмотрены.

Вместо кражи банковской информации DoubleLocker пытается вынудить владельцев Android-устройств заплатить деньги за восстановление доступа к гаджету и данным. Дело в том, что после проникновения на смартфон или планшет зловред изменяет PIN-код на произвольный, а также шифрует найденные файлы. Такое сочетание функций в экосистеме Android, как отмечает ESET, наблюдается впервые.

Вымогатель распространяется преимущественно под видом Adobe Flash Player через скомпрометированные сайты. После запуска зловред предлагает активировать вредоносную службу специальных возможностей под названием Google Play Service. Получив необходимые для работы разрешения, DoubleLocker активирует права администратора.

Путём изменения PIN-кода зловред препятствует использованию устройства. В качестве нового PIN задаётся случайное значение, причём код не хранится на устройстве и не отправляется куда-либо вовне, поэтому пользователь или специалист по безопасности не сможет его восстановить. Зато после получения выкупа злоумышленник может удалённо сбросить PIN и разблокировать гаджет.

DoubleLocker шифрует все файлы в основном хранилище устройства, используя алгоритм AES. При этом закодированные файлы получают расширение .cryeye. Сумма выкупа составляет 0,013 биткоина (около 4000 рублей), в сообщении подчёркивается, что оплата должна быть произведена в течение 24 часов. Если выкуп не перечислить, данные останутся зашифрованными, но удалены не будут.